Wie man E-Mails auf einem IPhone-Handy hackt

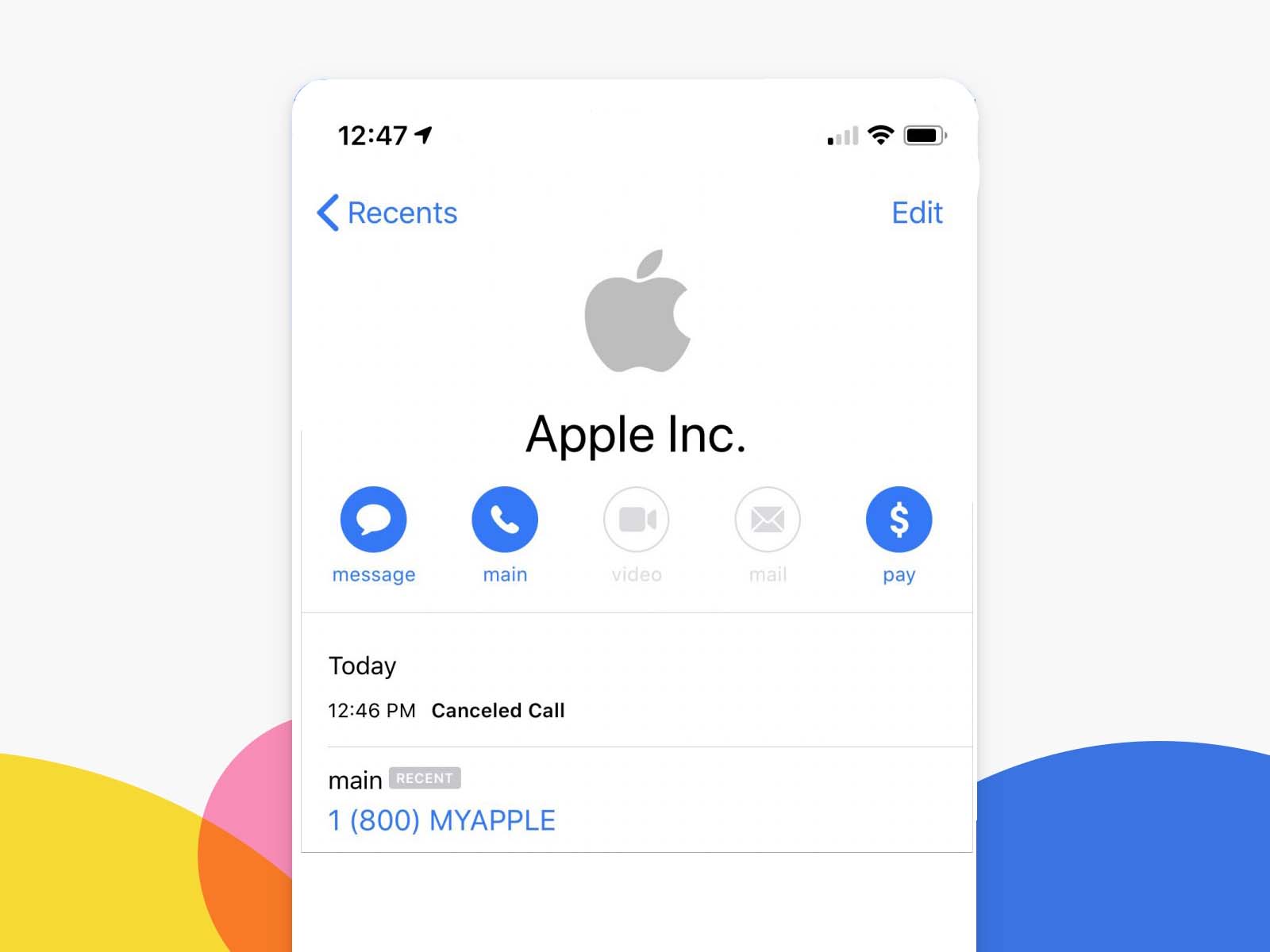

Die Übertragung der Anrufdaten wird so durchgeführt, dass der Benutzer den Anruf nicht beeinflussen und somit erwischt werden kann. Zunächst meldet sich die Software bei einem kompromittierten Konto auf dem virtuellen Gerät an und greift auf die Daten zu. Der Inhalt des Anrufs oder der Gruppenkonferenz wird über einen Drittanbieterdienst an den Benutzer der App übertragen.

Laden Sie keine Telefonspionage-App herunter

Nicht alle Handy-Spionageprogramme sind gleich. Wenn Sie auf eine kostenlose Handy-Spionage-App stoßen, ist die Wahrscheinlichkeit groß, dass es sich um Handy-Spyware handelt - etwas, das Sie nicht auf Ihrem Gerät haben wollen. Solche Programme sind darauf ausgelegt, Ihr Gerät (oder das Gerät Ihres Kindes) zu beschädigen und Ihre persönlichen Daten zu stehlen. Deshalb ist es immer wichtig, dass Sie sich für eine zuverlässige Handy-Überwachungssoftware wie Hack-Email™ entscheiden. Sie werden es nicht bereuen.

Kennen Sie Ihre Apple ID und Ihr Passwort nicht? Lesen Sie dies

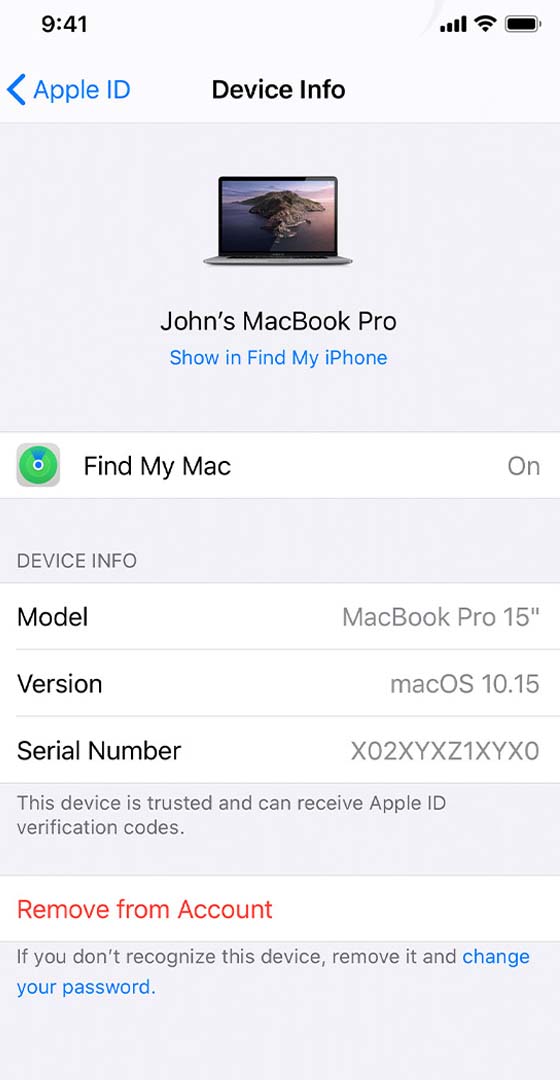

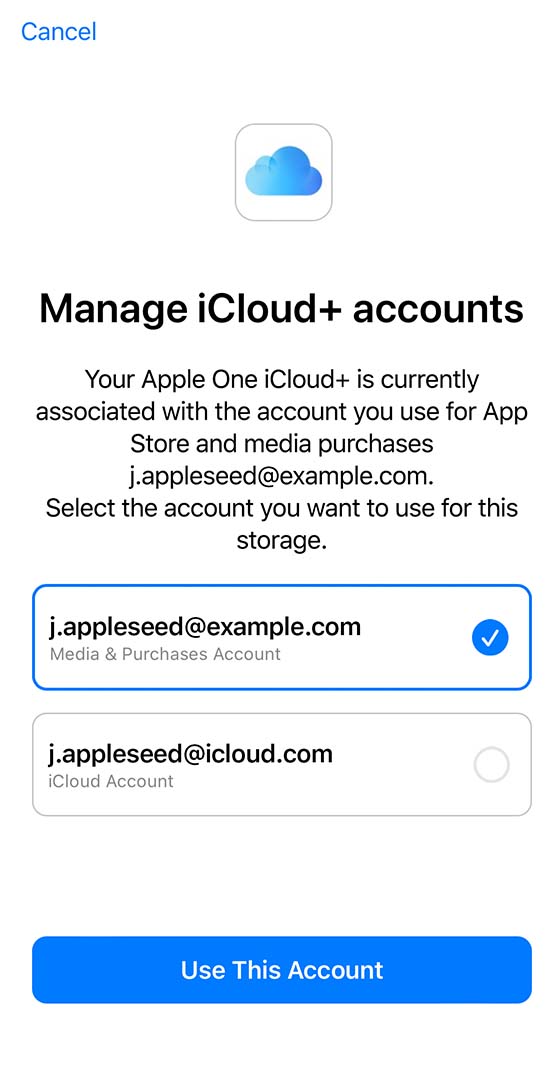

Wenn Sie auf der Suche nach einer ICloud-Cloud-Tracking-App sind, die Sie nicht sehen können, sind Sie hier genau richtig. Aber wenn Sie sich von anderer iPhone Spyware im Stich gelassen fühlen, ist das eine bekannte Tatsache. Zu viele Apps haben schwerwiegende Einschränkungen, die mit den strengen iOS-Sicherheitsanforderungen von Apple zusammenhängen. Die gute Nachricht ist, dass Sie mit Hack-Email™, wenn Sie ihre Apple ID und ihr Passwort kennen, die Vorteile der fortschrittlichen iPhone-Tracker-Funktionen nutzen können. Denken Sie daran: Wenn die App behauptet, Sie bräuchten diese Daten nicht, ist die Wahrscheinlichkeit groß, dass Sie betrogen werden.

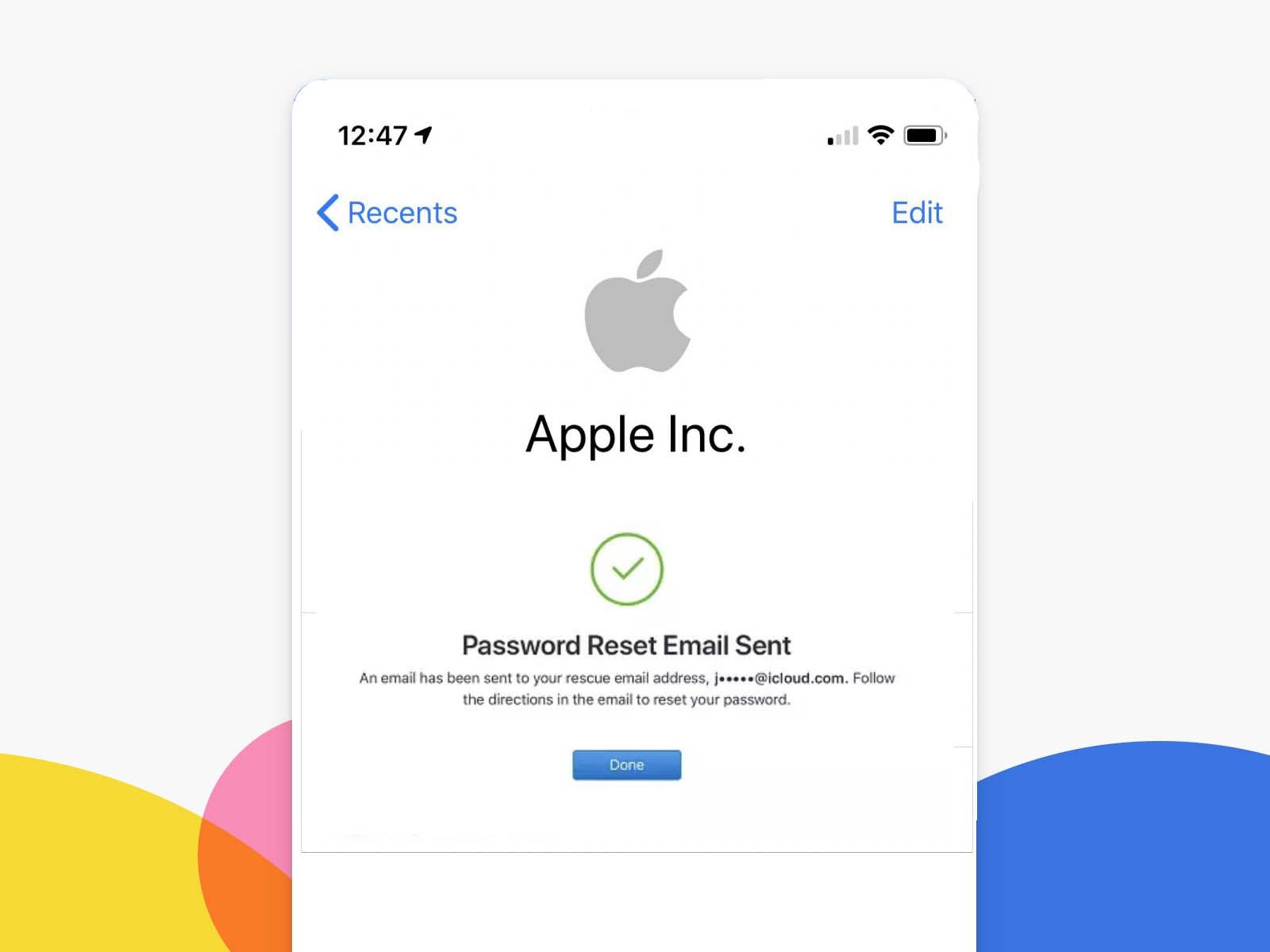

Kann ich ICloud nur mit meiner Telefonnummer hacken?

Diese Möglichkeit besteht, und es ist möglich, ICloud zu hacken, indem man eine Bestätigungsnachricht abfängt. Die Wahrheit ist, dass Sie, wenn Sie iPhones ausspionieren wollen, die Apple-Anmeldedaten kennen müssen, einschließlich der Apple ID oder der E-Mail-Adresse des Benutzers.