Finden Sie heraus, was andere Leute in Yahoo Mail erhalten

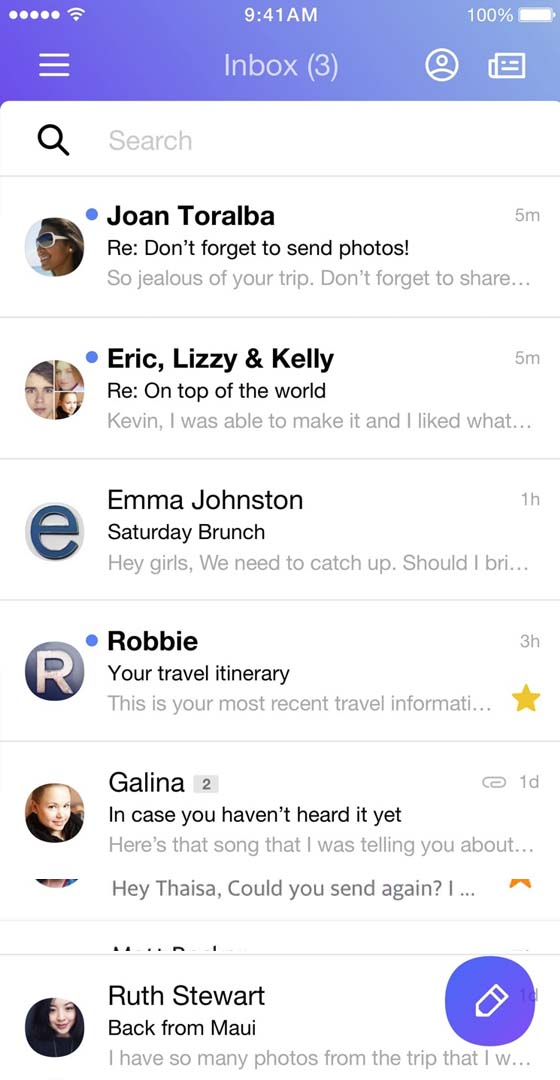

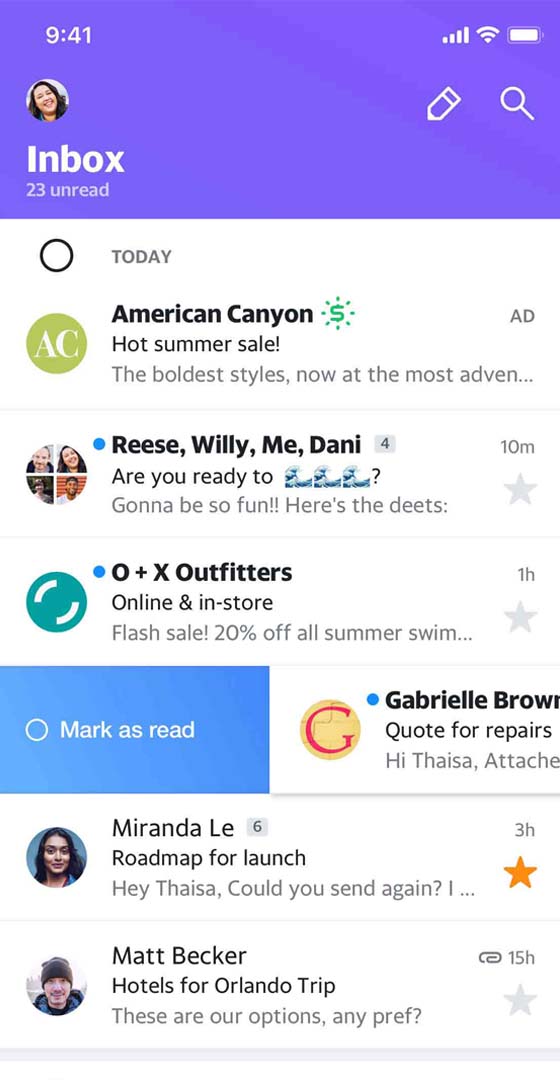

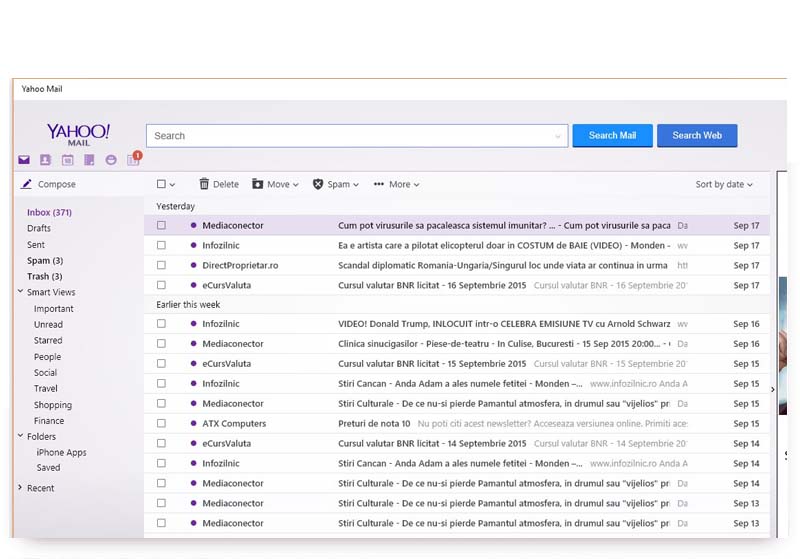

Sie wissen, dass sie Informationen austauschen. Wenn sie Yahoo benutzen, können Sie das herausfinden. Mit einer Yahoo-Spionage-App wie Hack-Email™ können Sie die Wahrheit über ihre Unterhaltungen herausfinden. Alles, was sie gesagt haben. Wann sie es gesagt haben. Mit wem sie das Gespräch geführt haben. Sogar die Fotos und Videos, die sie geteilt haben. Wenn es in Yahoo ist, ist es auch in Ihrer Yahoo Tracking App.

Neu bei Yahoo Spionagetools? Sie sind ziemlich erstaunlich. Geben Sie einfach die Yahoo-E-Mail-Adresse an, die Sie überwachen möchten. Loggen Sie sich dann in Ihr Kontrollzentrum ein und sehen Sie sich die Nachrichten an.

Menschen wie Sie verlassen sich auf die Möglichkeit, Yahoo auszuspionieren, um die Sicherheit ihrer Angehörigen zu gewährleisten. Sie wissen nie, was Sie entdecken können, wenn Sie Zugang zu ihren Gesprächen haben. Da das Ausspionieren von Yahoo-Technologie für Sie neu ist, werden wir Sie durch alles führen. Im Handumdrehen werden Sie sich wie ein professioneller Yahoo-E-Mail-Spion fühlen und sich fragen, wie Sie jemals ohne diese App leben konnten.

Sie werden nicht wissen, dass Sie den Yahoo Spy Tracker verwenden

Sie wollen nicht, dass sie wissen, dass Sie ihre Nachrichten lesen. Deshalb haben Sie nichts zu befürchten, wenn Sie Yahoo-Nachrichten mit einer App wie Hack-Email™ ausspionieren. Wenn Sie diese App verwenden, um die E-Mail-Adresse einer anderen Person zu überwachen, können Sie sicher sein, dass das Opfer nicht weiß, dass Sie eine Yahoo-Spionage-App verwenden.